はじめに

現場で無料で使えるっぽいので4人のチームで利用中。

直感的に操作できるのでUI最高。

今までプロジェクト管理ツールはRedmineをつかっていて、スクラム始めたチームとかにいいと思う。

用語

しょっぱないろんな設定をみていて、つまづきそうな用語のみをピックアップした。

単にスクラム初心者マンなだけかもしれない。

ラベル

ラベルを一括編集するUI画面はなさそう。

日本語で調べると、Confluenceのラベルが出てきたのでこれと連動しているのかなと思ったが特に関連はなさそう。

JQLでバルク処理は可能とのことだが、今の所使い所はなさそう。

Epic

課題タイプの一つ。

課題タイプは簡単に言えば課題のタグ(階層構造を持たない)のことだと思う。

階層構造を持つカテゴリはないんだね。

関連する一連のバグ、ストーリー、タスクのこと。

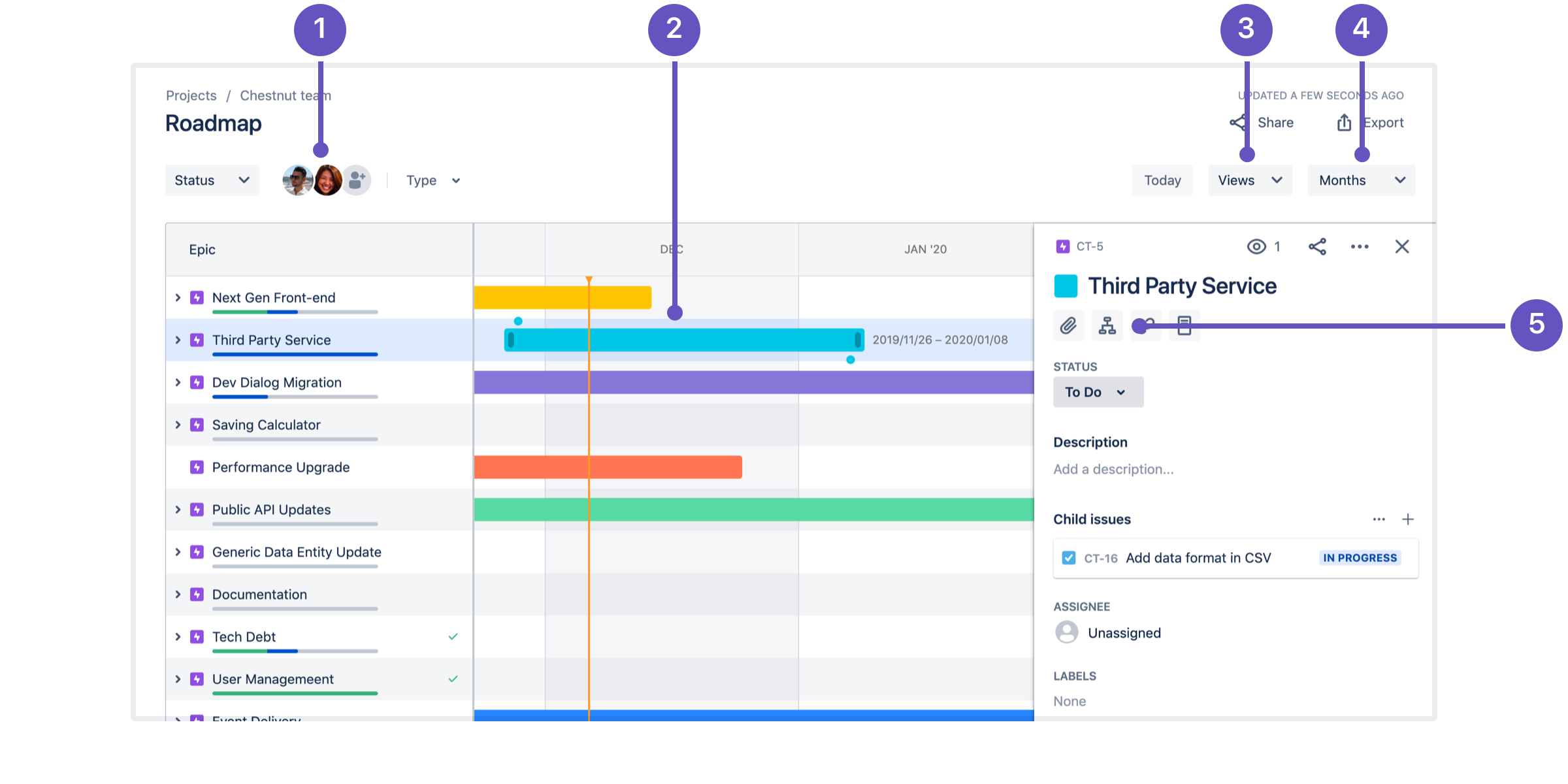

ロードマップ(ガントチャートみたいなやつかな)を作る際の単位にもなっている。

課題タイプにはほかに以下がある。

- ストーリー

- タスク

- バグ

- サブタスク

ロードマップ使わなそうだし、なくてもいいかも。

ストーリー(たぶんユーザーストーリーのこと)と何が違うのかがよくわからない。

Epic name

It is intended to be used to label any issues that that belong to the Epic.

Epicに属する課題にラベルをつけるために使われる。

課題タイプ画面スキーム

今のプロジェクトは以下の名称になっている。

初期設定の際に選んだ内容が反映されているはず。

- プロジェクト名: Kanban Issue Type Screen Scheme

いわば課題タイプと画面スキームの組み合わせの総称で、以下のようにそれぞれが対応関係にある。

画面構成

プロジェクトのアーキテクチャや設定、編集画面等の重要な画面のみをピックアップした。

全体

まずはJiraのみでなく、Atlassian製品全体の設定項目。

管理画面

以下のようなメニューがある。

- 会社概要

- ディレクトリ

- 管理対象アカウント

- ユーザーのプロビジョニング

- ドメイン

- セキュリティ

- SAML シングル サインオン

- パスワードの管理

- Session duration

- 2 段階認証

- 監査ログ

- Insights

設定

Jira Software画面

次にAtlassian製品の個別設定画面をみていく。

Jiraはプロジェクト(タスク)管理ツール。

まずはここから始める人も多そう。

プロジェクト設定

- プロジェクト設定

- 詳細

- ユーザー

- 概要

- プロジェクトの削除

- ワークフロー

- 画面

- フィールド

- バージョン

- コンポーネント

- 権限

- 課題セキュリティ

- 通知

- 課題コレクター

課題編集画面

課題タイプ

- 課題タイプ

- 課題タイプスキーム

- サブタスク

ワークフロー

- ワークフロー

- ワークフロースキーム

画面

- 画面

- 画面スキーム

- 課題タイプ画面スキーム

フィールド

- カスタムフィールド

- フィールドの構成

- フィールドの構成スキーム

課題機能

- 時間管理(1日の作業時間等の設定が可能)

- 課題のリンク(ブロッカー、クローン、複製、関連を管理するリンクを編集できる)

課題の属性

- ステータス

- 解決状況

- 優先度

- 課題セキュリティスキーム

- 通知スキーム

- 権限スキーム

疑問

無料なの?

わからないが特にクレジットカード等の登録なく利用できている。

おわりに

いったん主要な用語や設定画面についてまとめてみた。

更新するかはわからないです。

備忘録のためにまとめているので悪しからず。